Cyberangriffe sind längst kein Ausnahmen mehr vielmehr gehören sie immer mehr zum Alltag. Und während grosse Konzerne eigene Sicherheitsteams betreiben, stehen viele KMU noch vor der Frage: Wie behalten wir überhaupt den Überblick über unsere Systeme?

Ein Security Operations Center (SOC) ist dabei so etwas wie die Leitstelle einer digitalen Feuerwehr. Es erkennt Bedrohungen, bevor sie ausbrechen, und reagiert, bevor Schaden entsteht. Doch ein SOC entfaltet seine Wirkung nur, wenn es strukturiert, abgestimmt und laufend verbessert wird.

Hier sind die wichtigsten Security Operations Center Best Practices, mit denen Unternehmen ihre Sicherheitsbasis wirklich stärken können – praxisnah, klar und umsetzbar.

Mit Strategie starten – nicht mit Technik

Viele Organisationen beginnen beim SOC mit Tools und Dashboards. Doch der eigentliche Anfang liegt woanders: bei einem klaren Verständnis der eigenen Risiken.

Bevor Sensoren und Warnmeldungen loslegen, sollte klar sein, was überhaupt geschützt werden muss. Das bedeutet:

- Welche Systeme und Daten sind kritisch?

- Wo liegen die grössten Schwachstellen – technisch oder menschlich?

- Welche Ausfälle wären geschäftlich wirklich fatal?

Ein SOC ohne Strategie ist wie ein Pilot ohne Kompass: viel Technik, wenig Richtung. Erst wenn diese Prioritäten feststehen, kann Technologie gezielt wirken – statt nur zu reagieren.

Bedrohungen verstehen – und Prioritäten setzen

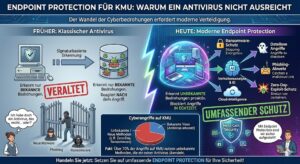

Die Bedrohungslage in der Schweiz bleibt hoch. Laut dem Nationalen Zentrum für Cybersicherheit (NCSC) werden täglich neue Angriffe registriert und die Tendenz steigt– von Phishing über Ransomware bis hin zu gezielten Social-Engineering-Attacken.

Gerade KMU sind häufig betroffen, da sie oft über weniger Ressourcen für IT-Sicherheit verfügen.

Ein SOC bündelt alle sicherheitsrelevanten Aufgaben an einem Ort – Erkennung, Analyse, Reaktion. Dadurch verkürzt sich die Reaktionszeit enorm, und Sicherheitsvorfälle können frühzeitig gestoppt werden.

Best Practice:

- Erstellen Sie klare Reaktionspläne (Incident-Response-Playbooks).

- Definieren Sie, wer bei einem Vorfall informiert wird.

- Dokumentieren Sie jeden Schritt, um Muster zu erkennen und Fehler zu vermeiden.

Je besser die Abläufe, desto weniger Raum bleibt Angreifern.

Mensch und Maschine – gemeinsam stark

Automatisierung spart Zeit – aber sie ersetzt keine Erfahrung.

Ein SOC ist am stärksten, wenn Technologie und Menschen Hand in Hand arbeiten.

Maschinen sind unschlagbar im Erkennen von Mustern und Anomalien.

Analysten verstehen den Kontext – sie wissen, wann ein Alarm harmlos ist oder wann Sekunden zählen.

Best Practices:

- Routineprüfungen und Datenanalysen automatisieren

- KI nutzen, um Vorfälle zu priorisieren

- Menschliche Entscheidungen immer mit einbeziehen

Man kann sich das wie eine Flugcrew vorstellen: Die Technik fliegt präzise, aber der Mensch entscheidet in kritischen Momenten.

Ein SOC funktioniert genauso – und bleibt nur dann effektiv, wenn beide Komponenten aufeinander abgestimmt sind.

Lernen, messen, verbessern

Sicherheit ist kein Zustand, sondern ein Prozess.

Ein starkes SOC beobachtet nicht nur, sondern zieht Schlüsse – und entwickelt sich ständig weiter.

Das gelingt nur, wenn Kennzahlen und Feedback-Schleifen fest verankert sind.

Zu den wichtigsten gehören:

- MTTD (Mean Time to Detect) – Wie schnell werden Bedrohungen erkannt?

- MTTR (Mean Time to Respond) – Wie schnell reagiert das Team?

Diese Werte zeigen, wo es hakt – und wo Fortschritte sichtbar werden.

Das Canadian Centre for Cyber Security beschreibt, wie erfolgreiche SOCs ihre Abläufe kontinuierlich überprüfen und verbessern. Entscheidend ist die Haltung: Jeder Vorfall ist eine Gelegenheit zu lernen – nicht nur ein Problem, das es zu lösen gilt.

Ein praktisches Beispiel für die Umsetzung dieser Prinzipien findet sich im Managed SOC Schweiz von nguard: Dort werden Überwachung, Analyse und Reaktion in einem integrierten Modell kombiniert – mit Schweizer Datenschutz, klaren Prozessen und lokaler Expertise.Ein Security Operations Center ist keine Software und kein einzelnes Team – es ist eine Denkweise.Die besten SOCs kombinieren klare Strategie, klare Prozesse, Technologie, Erfahrung und den Willen, ständig zu lernen.

So entsteht ein System, das nicht nur auf Angriffe reagiert, sondern aktiv verhindert, dass diese erfolgreich sind.

Denn Cybersecurity funktioniert am Ende wie Prävention im echten Leben: Wer seine Umgebung versteht, aufmerksam bleibt und konsequent übt, reagiert schneller, sicherer – und schützt das, was wirklich zählt.