Die Zeiten, in denen ein einfacher Schutzwall um das Unternehmensnetzwerk ausreichte, sind leider vorbei. Mit der mittlerweile grossen Anzahl von Cyberangriffen und einer immer komplexer werdenden IT-Landschaft ist eswichtig, auf ein Sicherheitsmodell umzusteigen, das Vertrauen im Netzwerk komplett ausschliesst, vor allem für Unternehmen. Der Zero-Trust-Ansatz ist genau das, was Ihre KMU IT benötigt – ein Modell, das jede Anfrage überprüft, bevor Zugriff gewährt wird.

Aber was bedeutet das konkret, und warum ist dieser Ansatz heute so wichtig? In diesem Artikel beantworten wir Ihnen alle Fragen.

Was ist der Zero-Trust-Ansatz?

Der Zero-Trust-Ansatz basiert auf einem einfachen, aber entscheidenden Grundsatz: „Vertraue niemals, überprüfe immer.“ Im Gegensatz zu herkömmlichen Sicherheitsmodellen, die davon ausgehen, dass alles innerhalb eines Netzwerks vertrauenswürdig ist, setzt Zero-Trust auf strikte Zugangskontrolle in Ihrem Unternehmen.

Jeder Benutzer und jedes Gerät wird kontinuierlich überprüft, unabhängig davon, ob sie sich innerhalb oder ausserhalb Ihres Unternehmensnetzwerks befinden. Dieser Ansatz umfasst:

- Identitätsprüfung: Jeder Zugriff wird authentifiziert und autorisiert, bevor er gewährt wird.

- Mikrosegmentierung: Das Netzwerk wird in kleinere Bereiche unterteilt, um den Zugriff nur auf notwendige Ressourcen zu beschränken.

- Kontinuierliches Monitoring: Aktivitäten werden überwacht, um verdächtiges Verhalten sofort zu erkennen und zu blockieren.

Zero-Trust ist also kein einzelnes Produkt, sondern ein umfassender Ansatz, der Technologien, Prozesse und Richtlinien kombiniert, um Ihre IT-Infrastruktur sicherer zu machen.

Warum ist der Zero-Trust-Ansatz so wichtig?

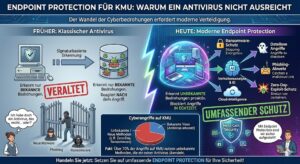

Die Bedrohungslage der IT wird leider immer komplexer. Die klassischen Sicherheitsmodelle – oft als „Burggraben“-Ansatz bezeichnet, verlassen sich darauf, dass alles innerhalb des Netzwerks sicher ist. Doch Angreifer werden immer raffinierter und finden Wege, diese Mauern zu durchbrechen.

Hier einige Gründe von n´guard, warum der Zero-Trust-Ansatz auch für Ihr KMU unverzichtbar ist:

- Zunahme von Cyberangriffen: Angriffe wie Ransomware, Phishing und Insider-Bedrohungen nehmen stetig zu. Zero-Trust stellt sicher, dass selbst nach einem erfolgreichen Angriff der Zugriff auf sensible Daten begrenzt bleibt.

- Hybride Arbeitsmodelle: Mit Mitarbeitern, die von verschiedenen Orten und Geräten aus arbeiten, sind traditionelle Netzwerkgrenzen verschwommen. Zero-Trust passt sich dieser Realität an und schützt jedes Gerät, unabhängig von seinem Standort.

- Cloud-basierte Anwendungen: Die zunehmende Nutzung von Cloud-Diensten erfordert eine Sicherheitsstrategie, die nicht an physische Netzwerkgrenzen gebunden ist.

- Regulatorische Anforderungen: Vorschriften wie die DSGVO verlangen einen strengen Schutz personenbezogener Daten – der Zero-Trust-Ansatz unterstützt Unternehmen dabei, diese Anforderungen zu erfüllen.

Zero-Trust ist mehr als nur ein Sicherheitsmodell, es ist eine Notwendigkeit für jedes moderne Unternehmen. Sie sind interessiert? Dann kontaktieren Sie uns und erfahren direkt alle Informationen aus erster Hand.

Wie funktioniert der Zero-Trust-Ansatz in der Praxis?

Die Umsetzung Ihres Zero-Trust-Modells erfordert eine Kombination aus Technologie, Prozessen und Kulturwandel. Hier einige Schlüsselkomponenten, die wichtig sind:

- Identitäts- und Zugriffsmanagement (IAM):

Jeder Zugriff auf Ressourcen wird durch Multi-Faktor-Authentifizierung (MFA) gesichert. Benutzer erhalten nur Zugriff auf die Daten, die sie tatsächlich benötigen. - Mikrosegmentierung:

Anstatt ein grosses Netzwerk zu haben, das bei einem Angriff komplett kompromittiert werden kann, wird es in kleinere Bereiche unterteilt. So wird der Zugriff auf einzelne Teile des Netzwerks begrenzt. - Kontinuierliches Monitoring:

Zero-Trust verlässt sich nicht auf einmalige Prüfungen. Aktivitäten werden kontinuierlich überwacht, um verdächtiges Verhalten sofort zu erkennen und zu blockieren. - Sicherheitsrichtlinien:

Klare und präzise Sicherheitsrichtlinien sind das Rückgrat des Zero-Trust-Ansatzes. Diese legen fest, wer was tun darf und was nicht.

Technologische Integration:

Tools wie Endpoint Detection and Response (EDR), SIEM-Systeme und Firewalls arbeiten zusammen, um eine ganzheitliche Sicherheitsstrategie zu schaffen.

So unterstützt n’guard Ihr Unternehmen bei der Zero-Trust-Implementierung

Die Implementierung eines Zero-Trust-Ansatzes kann komplex sein für Ihr Unternehmen, doch mit n’guard haben Sie einen Partner an Ihrer Seite, der den Prozess für Sie vereinfacht und effizient gestaltet.

- Analyse und Beratung: Wir bewerten Ihre bestehende IT-Infrastruktur und identifizieren Schwachstellen, die durch Zero-Trust behoben werden können.

- Technologieintegration: Mit Tools wie WatchGuard EPDR und erweiterten Sicherheitslösungen unterstützen wir Sie bei der Einrichtung eines Zero-Trust-Modells.

- Mikrosegmentierung: Wir helfen Ihnen, Ihr Netzwerk so zu segmentieren, dass ein Angriff auf einen Bereich nicht das gesamte Netzwerk gefährdet.

- Regelmässige Audits: Zero-Trust erfordert kontinuierliche Verbesserungen. Unsere Experten führen regelmässige Audits durch, um sicherzustellen, dass Ihre Sicherheitsstrategie immer auf dem neuesten Stand ist.

Mit n’guard können Sie sicher sein, dass Ihr Unternehmen optimal vor den Cyberbedrohungen der jetzigen Zeit und der Zukunft geschützt ist.

Der Zero-Trust-Ansatz ist der neue Standard in der IT-Sicherheit und das aus gutem Grund. Indem er Vertrauen ausschliesst und jeden Zugriff überprüft, bietet er Schutz vor den komplexen Bedrohungen der digitalen Welt.

Egal, ob Sie ein kleines Unternehmen oder ein globaler Player sind, der Wechsel zu einem Zero-Trust-Modell ist eine Investition in die Sicherheit Ihrer Daten und den Erfolg Ihres Unternehmens.

Zero-Trust – weil Vertrauen in der IT-Sicherheit keinen Platz hat.